Lösungen von Cloudian zum Schutz vor Ransomware

Bei Ransomware-Angriffen verschlüsseln Hacker die Daten eines Unternehmens, wodurch diese Daten nicht mehr zugänglich sind. Das Unternehmen wird zu einer Lösegeldzahlung gezwungen, um den Verschlüsselungsschlüssel zu bekommen; häufig erfolgt diese Zahlung über eine schwer zuverfolgende Kryptowährung, wie z. B. Bitcoin.

Bei Ransomware-Angriffen verschlüsseln Hacker die Daten eines Unternehmens, wodurch diese Daten nicht mehr zugänglich sind. Das Unternehmen wird zu einer Lösegeldzahlung gezwungen, um den Verschlüsselungsschlüssel zu bekommen; häufig erfolgt diese Zahlung über eine schwer zuverfolgende Kryptowährung, wie z. B. Bitcoin.

Verteidigungsstrategien sind nicht immer zuverlässig

Zum Schutz vor Ransomware gibt es zwei Strategien: Angriffe verhindern oder die Auswirkungen der Angriffe eindämmen. Zur Verhinderung von Angriffen werden Benutzer häufig darin geschult, bestimmte „Phishing“-Angriffe zu erkennen, wie z. B. E-Mails, deren Absender sich als vertrauenswürdige Quellen ausgeben. Eine andere Strategie liegt darin E-Mails und Netzwerkaktivitäten zu überwachen, um ungewöhnliches Verhalten früh zu erkennen.

Außerdem können Sie auch kritische Systeme einfach hinter zusätzlichen Schichten von Firewalls und Kennwortschutz isolieren, um den Zugriff einzuschränken. Auf lange Sicht scheitern diese präventiven Lösungen jedoch letztlich an der ständigen Weiterentwicklung der Angriffstechnologien.

Object Lock (WORM) schützt Ihre Daten im Falle eines Angriffs

Angriffe können selbst bestmöglich vorbereitete Unternehmen treffen. Daher ist es unerlässlich, die Auswirkungen von erfolgreichen Sicherheitsverletzungen abzuschwächen. Die wirksamste Verteidigungslinie liegt hier auf der Speicherebene – also da, wo die Daten geschrieben werden.

Die Speichertechnologie zur Wahrung der Datenintegrität gibt es bereits: Das Object Lock (auch bekannt als WORM: „write once, read many“) stellt sicher, dass einmal geschriebene Daten bis zu einem bestimmten Zeitpunkt nicht mehr geändert oder gelöscht werden können. Wenn die Daten nicht verändert werden können, können sie demnach auch nicht verschlüsselt werden – wodurch die Malware unwirksam wird. Niemand, auch kein Benutzer mit Administratorrechten, kann die Daten bearbeiten; was bedeutet, dass sie auch vor Mitarbeitern mit böswilligen Absichten geschützt sind.

Die Object Lock Technologie (WORM) ist ganz einfach zu implementieren: Sie steht als Funktion auf Systemebene des Cloudian® Speichers zur Verfügung. Mit WORM ausgestattete Speicher können auf drei verschiedene Arten bereitgestellt werden:

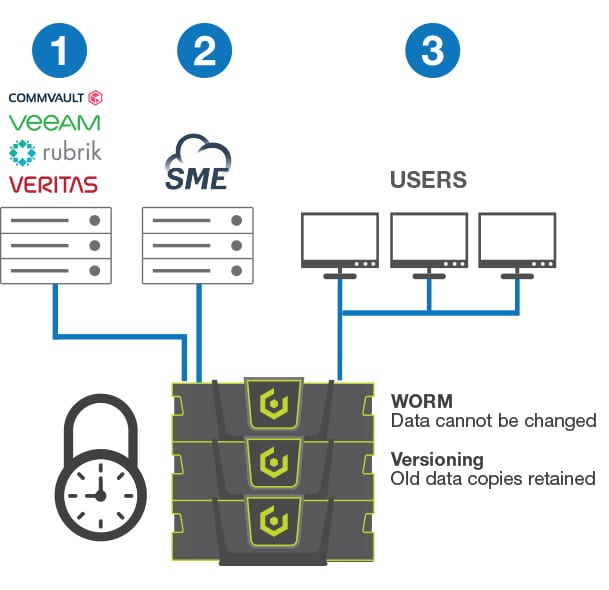

1. Als Sicherungsziel: Der Cloudian-Speicher kann als Sicherungsziel für beliebte Datenschutzanwendungen dienen, darunter Veeam, Rubrik, Commvault und VERITAS. Wenn die Object Lock Funktion (WORM) auf diesem Ziel aktiviert ist, können die geschriebenen Daten für den angegebenen Zeitraum nicht mehr bearbeitet werden. Dadurch werden Hacker-Angriffe aussichtslos.

2. Als Teil einer Synch-and-Share-Enterprise-Lösung: Client-Systeme gehören zu den anfälligsten Systemen für Angriffe. Datenverluste auf diesen Geräten kann die Gesamtproduktivität erheblich beeinträchtigen, so dass eine Schutzstrategie unabdingbar ist. Die Cloudian/SME-Enterprise- File Synch-and-Share- Lösung sorgt dafür, dass Kopien aller wichtigen Dateien von den Laptops und Desktops aller Benutzer an einem zentralen Repository aufbewahrt werden, wo sie mithilfe der WORM-Technologie unveränderlich gemacht werden können. Die Daten verbleiben vor Ort, hinter Ihrer Firewall, und sind bei Bedarf sofort verfügbar.

3. Als File Server: Ein einfacher Ansatz liegt darin, die Dateien direkt beim Abspeichern zu schützen. Bei Konfiguration mit Windows-/Linux-Dateidiensten plus WORM-Funktionalität bieten Cloudian-Systeme eine einfache Möglichkeit, Dateien direkt bei der Speicherung zu schützen.

3 Möglichkeiten zum Schutz Ihrer Daten

- Sicherungsziel für Datenschutzlösung

- Synch-and-Share-Enterprise-Lösung

- File Server für Windows-/Mac-/Linux-Clients

Flexibilität dank Datenversionierung

Die Versionierung von Daten ist eine weitere Möglichkeit zum Abmildern von Ransomware-Angriffen. Bei jeder Änderung wird eine neue Kopie der Daten erstellt, wobei der Originaldatensatz für einen bestimmten Zeitraum aufbewahrt wird. Wenn also eine Datei durch Malware verschlüsselt wird, existiert immer noch eine Kopie der unverschlüsselten Datei. Der Vorteil der Versionierung liegt in der hohen Flexibilität: Sie können alte Kopien jederzeit löschen, zum Beispiel um Speicherplatz freizugeben oder um bestimmte Datenverwaltungsregeln einzuhalten.

Der Vorteil der Versionierung liegt in der hohen Flexibilität: Sie können alte Kopien jederzeit löschen, zum Beispiel um Speicherplatz freizugeben oder um bestimmte Datenverwaltungsregeln einzuhalten. Im Vergleich zu WORM bietet die Versionierung jedoch etwas geringeren Schutz: Denn theoretisch könnte Malware auch die noch unverschlüsselten Originaldaten löschen. In der Regel passiert dies bei Ransomware aber nicht – schließlich kann man kein Lösegeld für Daten erzwingen, die gar nicht mehr existieren.

Sowohl die Versionierung als auch die WORM-Technologie bietet den Schutz dort, wo es darauf ankommt: am Speicherort der Daten. Und beide Lösungen sind sowohl leicht zu integrieren als auch schwer zu durchdringen.