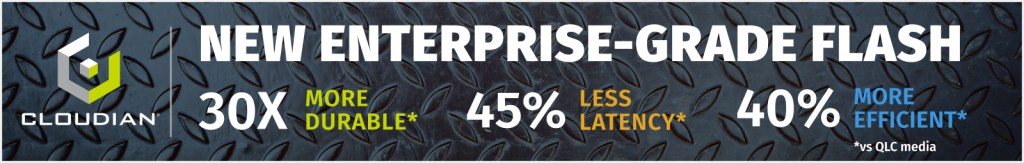

Hier sind 7 Gründe, warum Sie sich für die Flash Enterprise Klasse mit Cloudian HyperStore für Ihre nächste Bereitstellung entscheiden sollten:

1. Höhere Robustheit

Cloudians TLC-Medien bieten bis zu 40-mal mehr als die QLC-Medien, die in Konkurrenzplattformen zu finden sind. Dies bedeutet mehr Lese-/Schreiboperationen und eine längere Lebensdauer. Cloudian verbessert die Datenhaltbarkeit zusätzlich durch konfigurierbare Redundanz. Mit Multi-Site-Datenschutz erhalten Sie bis zu 14 Neuner Haltbarkeit, um die Datenverfügbarkeit im Falle eines Ausfalls auf Komponenten-, Geräte- oder Standortebene sicherzustellen. Die Konfiguration auf Bucket-Ebene ermöglicht es Ihnen, den Verfügbarkeitsgrad für jeden Datentyp auszuwählen.

2. Höhere Leistung

Cloudians TLC-Medien liefern verbesserte Antwortzeiten mit bis zu 45% weniger Latenz als Konkurrenzmedien. Und die Leistung von Cloudian skaliert linear, wenn das System erweitert wird, indem die volle Verarbeitungsleistung jedes Cloudian HyperStore- Knotens genutzt wird. Die Peer-to-Peer-Architektur eliminiert Engpässe bei der Leistung.

3. Weniger Stromverbrauch

Im Speicher mit großer Kapazität spielt der Stromverbrauch von Flash-Medien eine wichtige Rolle, da pro Knoten Hunderte von Watt benötigt werden. Cloudians TLC-Flash reduziert den Stromverbrauch von Medien um bis zu 40% gegenüber QLC-Flash und spart somit Betriebskosten.

4. Kosteneffektiv

Die Kosten für Enterprise-Flash waren noch nie so niedrig. Im Speicher mit großer Kapazität spielt der Stromverbrauch von Flash-Medien eine wichtige Rolle, da pro Knoten Hunderte von Watt benötigt werden.

Cloudians TLC-Flash reduziert den Stromverbrauch von Medien um bis zu 40% gegenüber QLC-Flash, was zu einer TCO-Reduzierung führt, während die Energiekosten weiter steigen. Komplette Lösungen, einschließlich Hardware, Software und Support, starten unter 0,5 Cent pro GB pro Monat.

5. Mehr Skalierbarkeit

Cloudian HyperStore ermöglicht es Ihnen, klein anzufangen und einfach zu wachsen. Im Gegensatz zu konkurrierenden Plattformen, die zahlreiche Einschränkungen bei der Expansion auferlegen, macht es die Peer-to-Peer-Architektur von Cloudian einfach. Um die Leistung oder Kapazität zu erweitern, fügen Sie einfach Cloudian-Knoten hinzu. Die geografischen Verteilungsmöglichkeiten ermöglichen es Ihnen, Knoten an mehreren Standorten zu implementieren und alle als ein System zu verwalten.

6. Mehr Sicherheit

Cloudian HyperStore bietet die meisten Sicherheitszertifizierungen für jeden Object Storage, einschließlich Common Criteria, SEC Rule 17a-4(f), CFTC 17 C.F.R. § 1.31, KPMG,FINRA 4511c, FIPS 140-2 Level 1-Validierung für die Datenverschlüsselung und mehr. Die Daten-Unveränderlichkeit mit S3 Object Lock bietet Schutz vor Ransomware, während HyperStore Shell (HSH) und RootDisable gegen Systemebenenverletzungen schützen.

7. Einfacher

Ein globaler Überblick über Ihren Speicherplatz war noch nie einfacher. Die Cloudian HyperIQ-Software bietet einen umfassenden Überblick über alle Cluster-Elemente, einschließlich Software, Servern und Netzwerken. Eine Zeitreihendatenansicht ermöglicht es Ihnen, Trends zu sehen und Anomalien schnell zu erkennen. Benutzerverhaltensdaten ermöglichen es Ihnen, den Datenzugriff zu verfolgen und sicherzustellen, dass SLAs eingehalten werden.

Weitere Informationen finden Sie unter https://cloudian.com/de/products/hyperstore/.

Download PDF

Der Rum-Experten Thomas Weinberger von der Destillerie Lantenhammer entführt uns in die Welt des Rums. Wir gehen auf eine hochprozentige Reise von der Karibik bis ins idyllische Oberbayern. Erfahren Sie alles über die Historie, Herstellung und Entwicklung von Rum. Verkosten Sie zusammen mit Master Distiller Tobias Maier den RUMULT Bavarian Rum, den echt bayrischen Piraten unter den internationale Spitzenrums.

Der Rum-Experten Thomas Weinberger von der Destillerie Lantenhammer entführt uns in die Welt des Rums. Wir gehen auf eine hochprozentige Reise von der Karibik bis ins idyllische Oberbayern. Erfahren Sie alles über die Historie, Herstellung und Entwicklung von Rum. Verkosten Sie zusammen mit Master Distiller Tobias Maier den RUMULT Bavarian Rum, den echt bayrischen Piraten unter den internationale Spitzenrums.